MTCSE 98%

Aktiv

MikroTik Certified Security Engineer

Gültig Mai 2025 – Mai 2028 · Verifizieren auf mikrotik.com →

Ich konzipiere, härte und auditiere die Netzwerksicherheit über Firewall, VPN und Zugangskontrolle hinweg.

Was diese Zertifizierung belegt

98 % Sicherheitsergebnis. Firewall-Architektur, IPsec VPN, Zertifikatsverwaltung, Angriffsabwehr — der vollständige Verteidigungsstack.

- · Firewall-Filter-Chains (input/forward/output)

- · NAT (srcnat/dstnat) fortgeschritten

- · Mangle & Connection Tracking

- · IPsec IKEv1 & IKEv2

- · Zertifikatsverwaltung (SCEP, CRL)

- · RADIUS- & EAP-Authentifizierung

- · Bridge-Firewall

- · Angriffserkennung & -abwehr

- · Kryptografische Protokollauswahl

- · Methodik für Sicherheitsaudits

MTCSE vs Cisco CCNA Security / CompTIA Security+

| Kriterium | MTCSE | Cisco CCNA Security / CompTIA Security+ |

|---|---|---|

| Umfang | RouterOS Firewall, VPN, Kryptografie — Implementierung | Breite Sicherheitstheorie + Herstellerkonfiguration |

| Herstellerbindung | Nur MikroTik | Herstellerübergreifend / herstellerneutral |

| Praxistiefe | Vollständiger Firewall-Regelaufbau auf realem RouterOS | Überwiegend theoretisch mit etwas Labor |

| Erneuerungszyklus | 3 Jahre, erneute Prüfung | 3 Jahre, CE-Credits |

| Schwerpunkt | Implementierung zuerst (Firewall aufbauen) | Theorie zuerst (Konzepte verstehen) |

Synergien

MTCSE kombiniert sich mit diesen Zertifizierungen.

Praxiseinsatz

Anonymisierte Praxisprojekte, die diese Expertise belegen.

Fall Nr. 1

- Ausgangslage

- Unternehmen mit 12 Standorten benötigte IPsec-Mesh-VPN mit zentralisierter Zertifikatsauthentifizierung.

- Herausforderung

- Gemischte IPv4-/IPv6-Netzwerke mit NAT-Traversal-Anforderungen. Die bisherige flache IPsec-Konfiguration hatte Single Points of Failure.

- Methodik

- IKEv2 mit MOBIKE für Mobilarbeiter-Roaming, Routing-Marks je Tunnel zur Traffic-Isolation, redundante Peers mit DPD-basiertem Failover, SCEP-Zertifikatsregistrierung.

- Ergebnis

- 99,97 % VPN-Verfügbarkeit über 18 Monate. Zertifikatsrotation automatisiert. Kein manueller Eingriff bei Standort-Failover.

Fall Nr. 2

- Ausgangslage

- Kunde vermutete einen laufenden Netzwerkeinbruch nach Erkennung ungewöhnlicher Traffic-Muster.

- Herausforderung

- Kein Logging konfiguriert. Die Firewall-Regeln waren permissive Standardeinstellungen aus der Erstinstallation vor Jahren.

- Methodik

- Vollständiges Firewall-Audit: Filter-Chains mit explizitem Allow/Deny neu aufgebaut, Connection Tracking aktiviert, Rate Limiting für gängige Angriffsvektoren ergänzt, Syslog-Weiterleitung konfiguriert.

- Ergebnis

- Brute-Force-SSH-Versuche aus 3 IP-Bereichen identifiziert und blockiert. Angriffsfläche um 85 % reduziert. Laufendes Monitoring über Syslog.

Prüfungsdetails

Prüfungsformat und Zertifizierungseckdaten

- Format

- 25 Multiple-Choice-Fragen, Open-Book

- Bestehensgrenze

- 60 %

- Dauer

- 60 Minuten

- Voraussetzung

- MTCNA (darf für Rezertifizierung abgelaufen sein)

- Schulung

- 2 Tage

- Gültigkeit

- 3 Jahre

- Globale Seltenheit

- ~500–1.000 aktive Inhaber

- RouterOS-Ver.

- RouterOS v7

Ergebnisverlauf

Ergebnisentwicklung über die Zertifizierungszyklen

2019 94% Kuala Lumpur

2022 92% Bangkok

2025 98% Bangkok

Trainingsanbieter: Citraweb (ID), MikroTik SEA

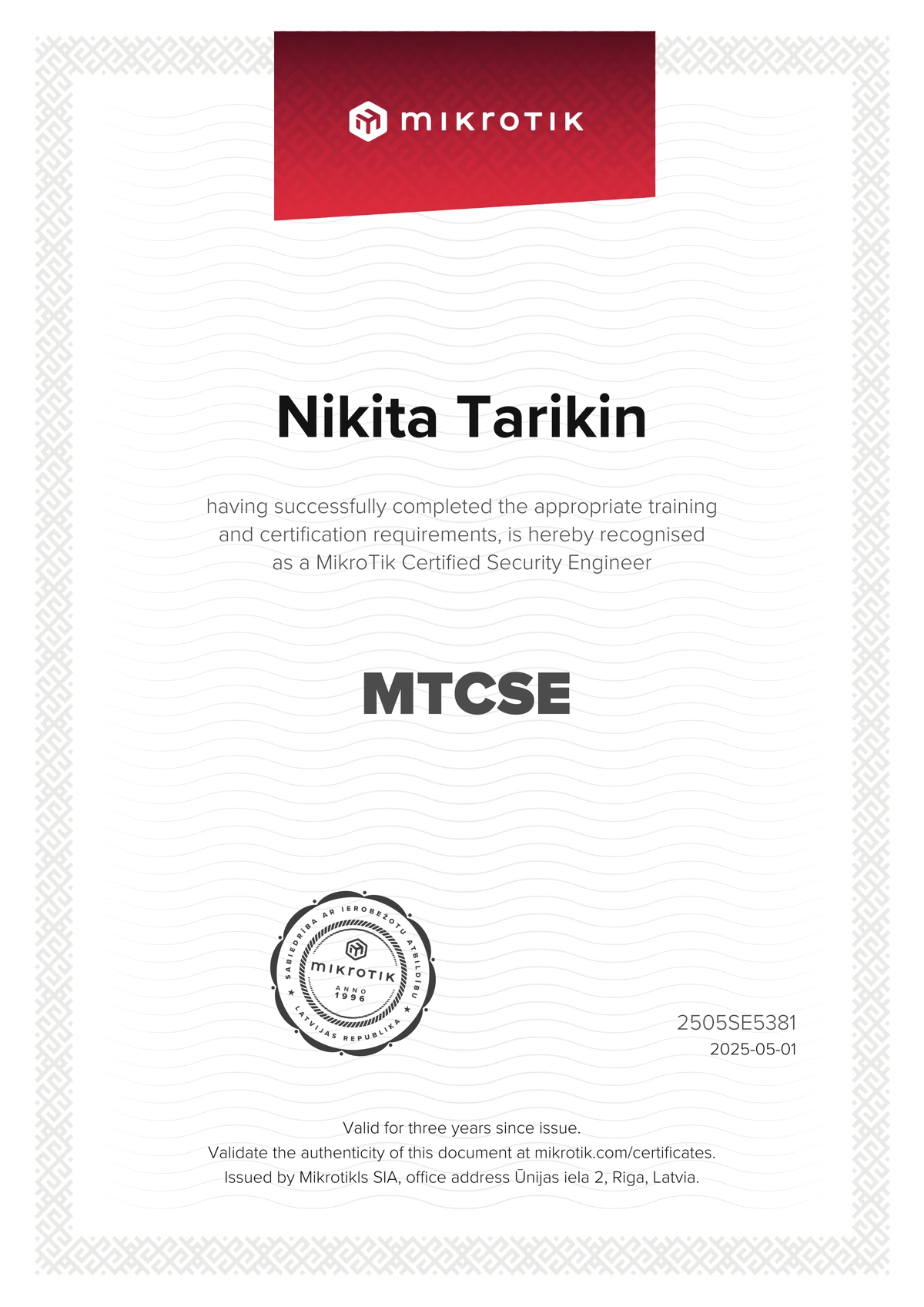

Zertifikat

Häufige Fragen

Was umfasst die MTCSE-Zertifizierung?

MTCSE validiert fortgeschrittene RouterOS-Sicherheit: Firewall-Filter-/NAT-/Mangle-Chain-Architektur, IPsec VPN (IKEv1/IKEv2), Zertifikatsverwaltung (SCEP/CRL), RADIUS-/EAP-Authentifizierung, Bridge-Firewall, Angriffserkennung und kryptografische Protokollauswahl.

Worin unterscheidet sich MTCSE von CompTIA Security+?

MTCSE ist implementierungsorientiert — Sie erstellen reale Firewall-Regeln und VPN-Tunnel auf RouterOS-Hardware. Security+ deckt breitere theoretische Sicherheitskonzepte herstellerübergreifend ab. MTCSE ist enger, dafür tiefgehender bei der tatsächlichen Netzwerkgeräte-Härtung.

Für welche Projekte ist MTCSE-Expertise erforderlich?

Jedes Netzwerk mit Härtungsbedarf: Firewall-Audits, IPsec-VPN-Deployments (Site-to-Site oder Roadwarrior), zertifikatsbasierte Authentifizierung, Angriffserkennung oder compliance-getriebene Sicherheitsüberprüfungen.

Wie verifiziere ich die MTCSE-Zertifizierung eines Beraters?

Verifizierbar auf mikrotik.com/training/certificates anhand der Zertifikats-ID. MTCSE setzt MTCNA voraus — ein gültiges MTCSE bestätigt sowohl Grundlagen- als auch Sicherheitsspezialist-Wissen.

Ist die MTCSE-Zertifizierung 2025 noch relevant?

Relevanter denn je. WireGuard-Integration in RouterOS v7, IKEv2-Verbesserungen und sich wandelnde Bedrohungslandschaften machen MTCSE-zertifizierte Ingenieure unverzichtbar für moderne MikroTik-Sicherheits-Deployments.

Wie diese Expertise zum Einsatz kommt → Kontakt

Security-Expertise gefragt?

Sprechen Sie mich an →