MTCSE 98%

Чинний

MikroTik Certified Security Engineer

Дійсний травень 2025 р. – травень 2028 р. · Верифікувати на mikrotik.com →

Я проєктую, загартовую та провожу аудит мережевої безпеки по всьому стеку: фаєрвол, VPN, контроль доступу.

Що підтверджує ця сертифікація

98% — результат на межі абсолюту. Архітектура фаєрволу, IPsec VPN, керування сертифікатами, нейтралізація атак — повний оборонний стек.

- · Ланцюжки firewall filter (input/forward/output)

- · NAT (srcnat/dstnat) — поглиблений рівень

- · Mangle та connection tracking

- · IPsec IKEv1 та IKEv2

- · Керування сертифікатами (SCEP, CRL)

- · RADIUS та EAP-автентифікація

- · Bridge firewall

- · Виявлення та нейтралізація атак

- · Вибір криптографічних протоколів

- · Методологія аудиту безпеки

MTCSE vs Cisco CCNA Security / CompTIA Security+

| Параметр | MTCSE | Cisco CCNA Security / CompTIA Security+ |

|---|---|---|

| Охоплення | Фаєрвол, VPN, криптографія в RouterOS — реалізація | Широка теорія безпеки + вендорна конфігурація |

| Прив'язка до вендора | Тільки MikroTik | Мультивендорний / вендор-нейтральний |

| Глибина практики | Побудова реальних firewall-правил на RouterOS | Переважно теорія з елементами лабораторних |

| Цикл поновлення | 3 роки, повторний іспит | 3 роки, CE-кредити |

| Фокус | Реалізація (побудувати фаєрвол) | Теорія (зрозуміти концепції) |

Поєднання сертифікацій

MTCSE поєднується з цими сертифікаціями.

Застосування на практиці

Анонімізовані кейси, що демонструють цю експертизу.

Кейс #1

- Ситуація

- Мультиофісному підприємству потрібен був IPsec mesh VPN через 12 майданчиків із сертифікатною автентифікацією та автоматичним failover.

- Виклик

- Гетерогенні IPv4/IPv6-мережі з вимогою NAT traversal. Попередня плоска IPsec-конфігурація мала єдині точки відмови.

- Методологія

- IKEv2 з MOBIKE для роумінгу мобільних працівників, routing marks для ізоляції трафіку по тунелях, резервні піри з DPD-failover, автоматична видача сертифікатів через SCEP.

- Результат

- 99,97% аптайм VPN упродовж 18 місяців. Ротація сертифікатів автоматизована. Нуль ручних втручань при перемиканні майданчиків.

Кейс #2

- Ситуація

- Замовник підозрював активне вторгнення в мережу після виявлення аномальних патернів трафіку.

- Виклик

- Логування було відсутнє. Firewall-правила залишалися пермісивними дефолтами з моменту початкового налаштування кілька років тому.

- Методологія

- Повний аудит фаєрволу: перебудова filter-ланцюжків із явними allow/deny, увімкнення connection tracking, rate limiting для поширених векторів атак, налаштування syslog forwarding.

- Результат

- Виявлено та заблоковано brute-force SSH-атаки з 3 IP-діапазонів. Поверхню атаки скорочено на 85%. Безперервний моніторинг через syslog.

Деталі іспиту

Формат іспиту та параметри сертифікації

- Формат

- 25 запитань із варіантами відповідей, відкриті матеріали

- Прохідний бал

- 60%

- Тривалість

- 60 хвилин

- Передумова

- MTCNA (допускається прострочений при пересертифікації)

- Навчання

- 2 дні

- Термін дії

- 3 роки

- Глобальна рідкісність

- ~500–1 000 активних сертифікатів

- Версія RouterOS

- RouterOS v7

Історія балів

Динаміка балів за циклами сертифікації

2019 94% Kuala Lumpur

2022 92% Bangkok

2025 98% Bangkok

Навчальні центри: Citraweb (ID), MikroTik SEA

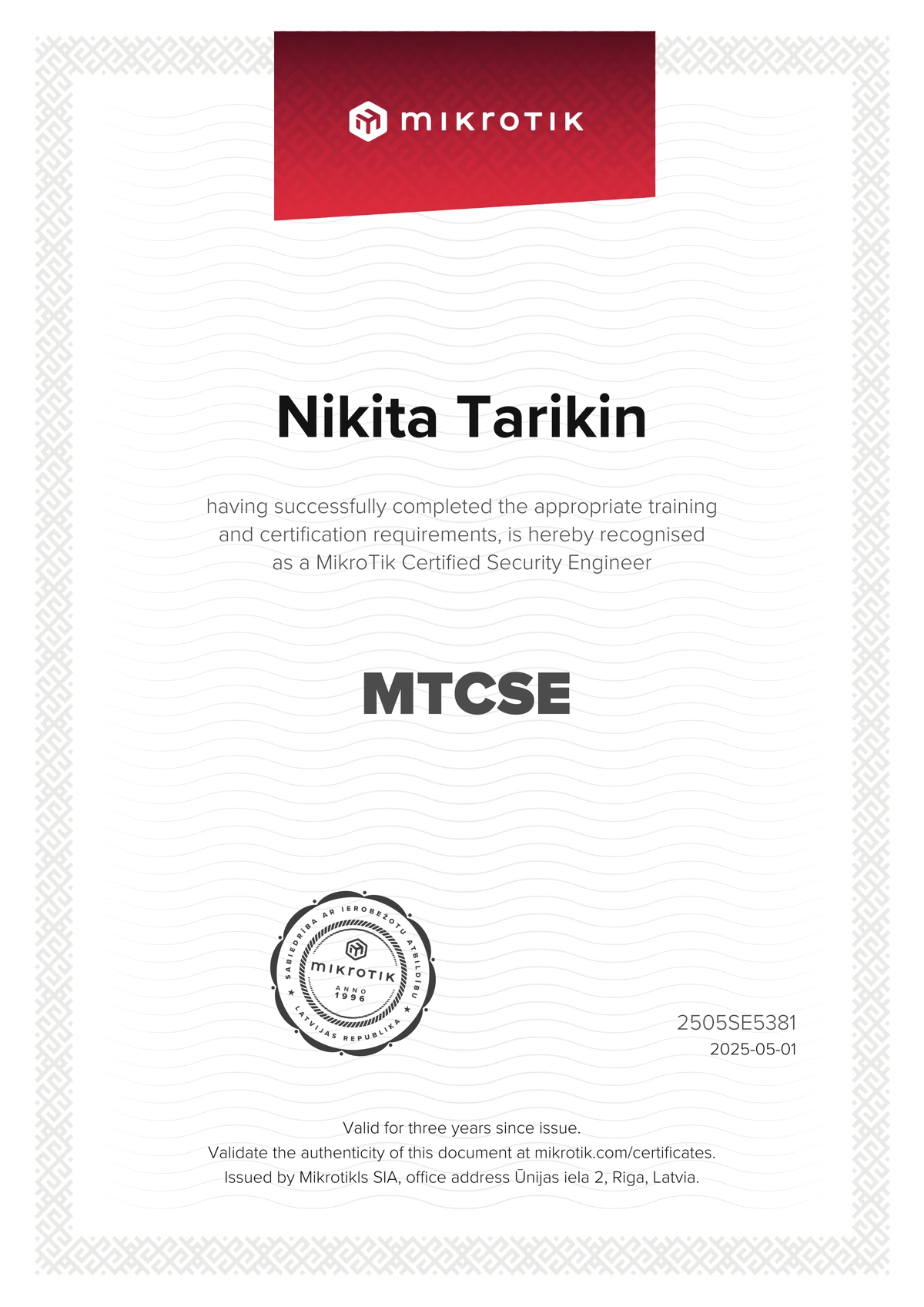

Сертифікат

Поширені запитання

Що охоплює сертифікація MTCSE?

MTCSE підтверджує поглиблену безпеку RouterOS: архітектура ланцюжків firewall filter/NAT/mangle, IPsec VPN (IKEv1/IKEv2), керування сертифікатами (SCEP/CRL), автентифікація RADIUS/EAP, bridge firewall, виявлення атак, вибір криптографічних протоколів.

Чим MTCSE відрізняється від CompTIA Security+?

MTCSE зосереджений на реалізації — Ви будуєте реальні firewall-правила та VPN-тунелі на RouterOS. Security+ охоплює ширшу теоретичну базу безпеки для різних вендорів. MTCSE вужчий, але незрівнянно глибший у загартуванні реального мережевого обладнання.

Для яких проєктів потрібна експертиза рівня MTCSE?

Будь-яка мережа, що потребує загартування: аудит фаєрволу, розгортання IPsec VPN (site-to-site або roadwarrior), сертифікатна автентифікація, виявлення вторгнень, ревізії безпеки для відповідності вимогам.

Як верифікувати MTCSE-сертифікацію консультанта?

Верифікація на mikrotik.com/training/certificates за ID сертифіката. MTCSE потребує MTCNA як передумову — чинний MTCSE підтверджує і фундаментальні, і спеціалізовані знання безпеки.

Чи актуальна сертифікація MTCSE у 2025 році?

Більш ніж будь-коли. Інтеграція WireGuard у RouterOS v7, покращення IKEv2, еволюція ландшафту загроз — інженери з MTCSE критично важливі для сучасних безпекових розгортань MikroTik.

Як застосовується ця експертиза → Контакт

Потрібна security-експертиза?

Обговорити →