MTCSE 98%

Действующий

MikroTik Certified Security Engineer

Действительно май 2025 г. – май 2028 г. · Верифицировать на mikrotik.com →

Я проектирую, харденю и провожу аудит безопасности сети по всему стеку: файрвол, VPN, контроль доступа.

Что подтверждает эта сертификация

98% — результат на грани абсолюта. Архитектура файрвола, IPsec VPN, управление сертификатами, нейтрализация атак — полный оборонительный стек.

- · Цепочки firewall filter (input/forward/output)

- · NAT (srcnat/dstnat) — продвинутый уровень

- · Mangle и connection tracking

- · IPsec IKEv1 и IKEv2

- · Управление сертификатами (SCEP, CRL)

- · RADIUS и EAP-аутентификация

- · Bridge firewall

- · Обнаружение и нейтрализация атак

- · Выбор криптографических протоколов

- · Методология аудита безопасности

MTCSE vs Cisco CCNA Security / CompTIA Security+

| Параметр | MTCSE | Cisco CCNA Security / CompTIA Security+ |

|---|---|---|

| Охват | Firewall, VPN, криптография в RouterOS — реализация | Широкая теория безопасности + вендорная конфигурация |

| Вендорная привязка | Только MikroTik | Мультивендорный / вендор-нейтральный |

| Практическая глубина | Построение реальных firewall-правил на RouterOS | Преимущественно теория с элементами лабораторных |

| Цикл продления | 3 года, повторный экзамен | 3 года, CE-кредиты |

| Фокус | Реализация (построить firewall) | Теория (понять концепции) |

Синергия сертификаций

MTCSE комбинируется с этими сертификациями.

Применение на практике

Анонимизированные кейсы, демонстрирующие эту экспертизу.

Кейс #1

- Ситуация

- Мультиофисному предприятию требовался IPsec mesh VPN через 12 площадок с сертификатной аутентификацией и автоматическим failover.

- Проблема

- Гетерогенные IPv4/IPv6-сети с требованием NAT traversal. Предыдущая плоская IPsec-конфигурация содержала единые точки отказа.

- Методология

- IKEv2 с MOBIKE для роуминга мобильных сотрудников, routing marks для изоляции трафика по туннелям, резервные пиры с DPD-failover, автоматическая выдача сертификатов через SCEP.

- Результат

- 99.97% аптайм VPN на протяжении 18 месяцев. Ротация сертификатов автоматизирована. Ноль ручных вмешательств при переключении площадок.

Кейс #2

- Ситуация

- Заказчик подозревал активное вторжение в сеть после обнаружения аномальных паттернов трафика.

- Проблема

- Логирование отсутствовало. Firewall-правила оставались пермиссивными дефолтами с момента первоначальной настройки несколько лет назад.

- Методология

- Полный аудит файрвола: перестроение filter-цепочек с явными allow/deny, включение connection tracking, rate limiting для распространённых векторов атак, настройка syslog forwarding.

- Результат

- Обнаружены и заблокированы brute-force SSH-атаки с 3 IP-диапазонов. Поверхность атаки сокращена на 85%. Непрерывный мониторинг через syslog.

Детали экзамена

Формат экзамена и параметры сертификации

- Формат

- 25 вопросов с выбором ответа, открытые материалы

- Проходной балл

- 60%

- Длительность

- 60 минут

- Пререквизит

- MTCNA (допускается с истёкшим сроком для пересертификации)

- Обучение

- 2 дня

- Срок действия

- 3 года

- Глобальная редкость

- ~500–1 000 активных сертификатов

- Версия RouterOS

- RouterOS v7

История баллов

Динамика баллов по циклам сертификации

2019 94% Kuala Lumpur

2022 92% Bangkok

2025 98% Bangkok

Учебные центры: Citraweb (ID), MikroTik SEA

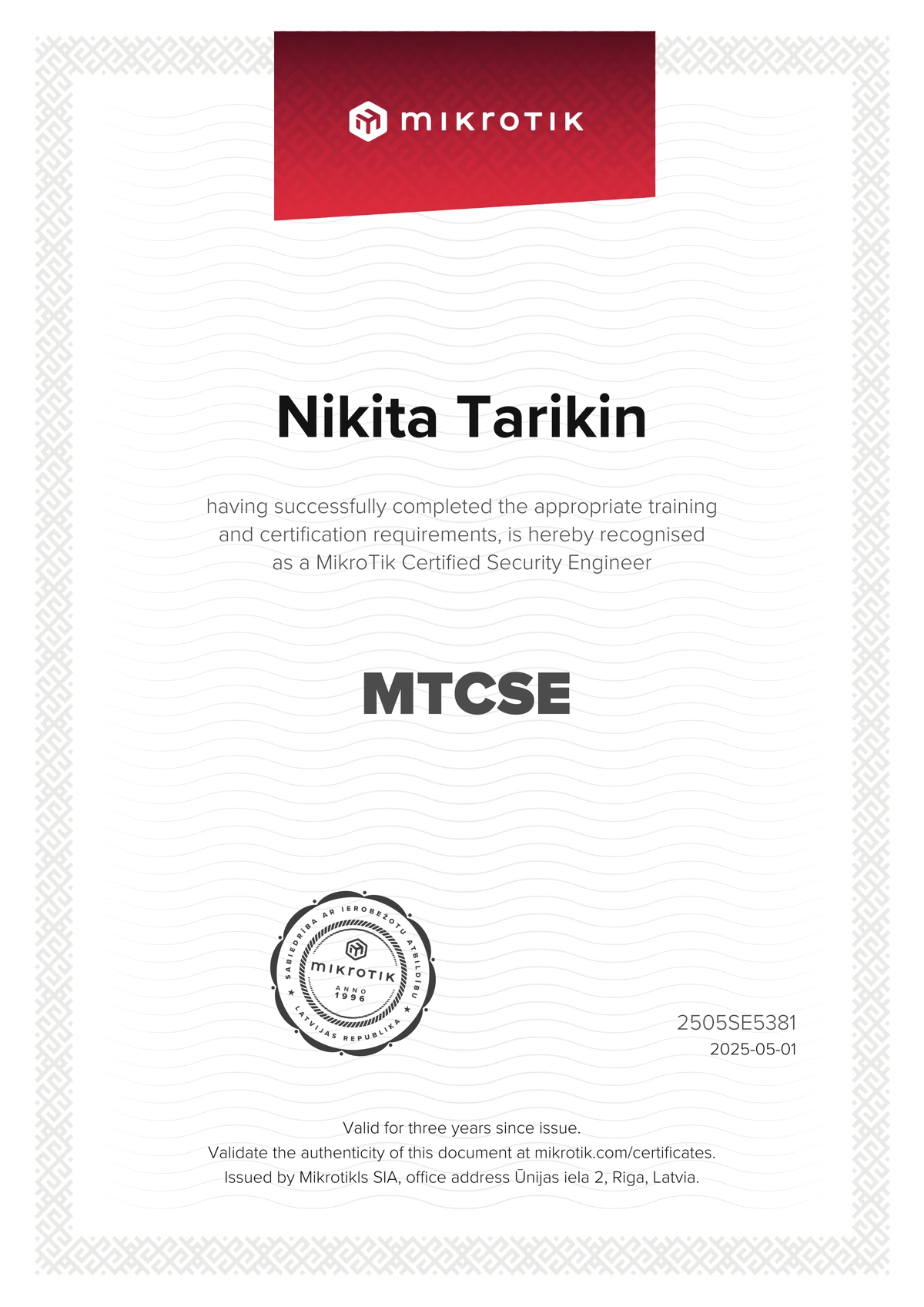

Сертификат

Частые вопросы

Что охватывает сертификация MTCSE?

MTCSE подтверждает продвинутую безопасность RouterOS: архитектура цепочек firewall filter/NAT/mangle, IPsec VPN (IKEv1/IKEv2), управление сертификатами (SCEP/CRL), аутентификация RADIUS/EAP, bridge firewall, обнаружение атак, выбор криптографических протоколов.

Чем MTCSE отличается от CompTIA Security+?

MTCSE сфокусирован на реализации — Вы строите реальные firewall-правила и VPN-туннели на RouterOS. Security+ охватывает более широкую теоретическую базу безопасности для разных вендоров. MTCSE у́же, но несопоставимо глубже в хардении реального сетевого оборудования.

Для каких проектов требуется уровень MTCSE?

Любая сеть, требующая хардения: аудит файрвола, деплой IPsec VPN (site-to-site или roadwarrior), сертификатная аутентификация, обнаружение вторжений, ревизии безопасности для соответствия требованиям.

Как верифицировать MTCSE-сертификацию консультанта?

Верификация на mikrotik.com/training/certificates по ID сертификата. MTCSE требует MTCNA как пререквизит — действующий MTCSE подтверждает и фундаментальные, и специализированные знания безопасности.

Актуальна ли сертификация MTCSE в 2025 году?

Более чем. Интеграция WireGuard в RouterOS v7, улучшения IKEv2, эволюция ландшафта угроз — инженеры с MTCSE критически важны для современных деплоев безопасности MikroTik.

Как применяется эта экспертиза → Контакт

Нужна security-экспертиза?

Обсудить →